Imperva, 250만 RPS 랜섬 DDoS 강탈 공격 차단합니다

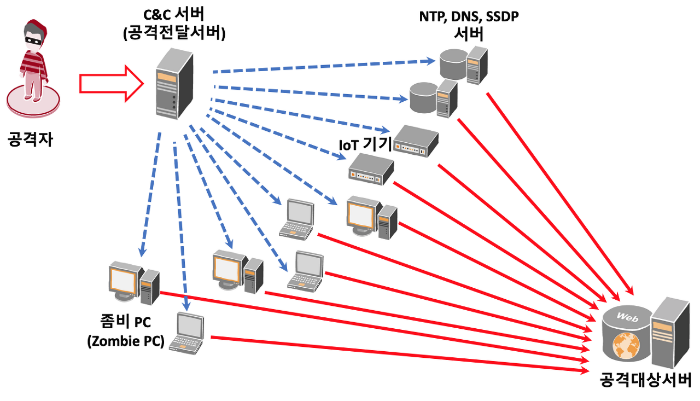

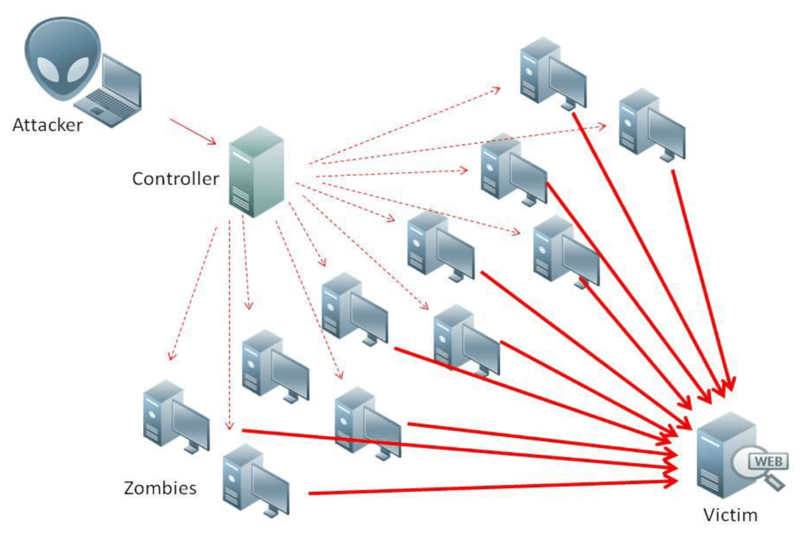

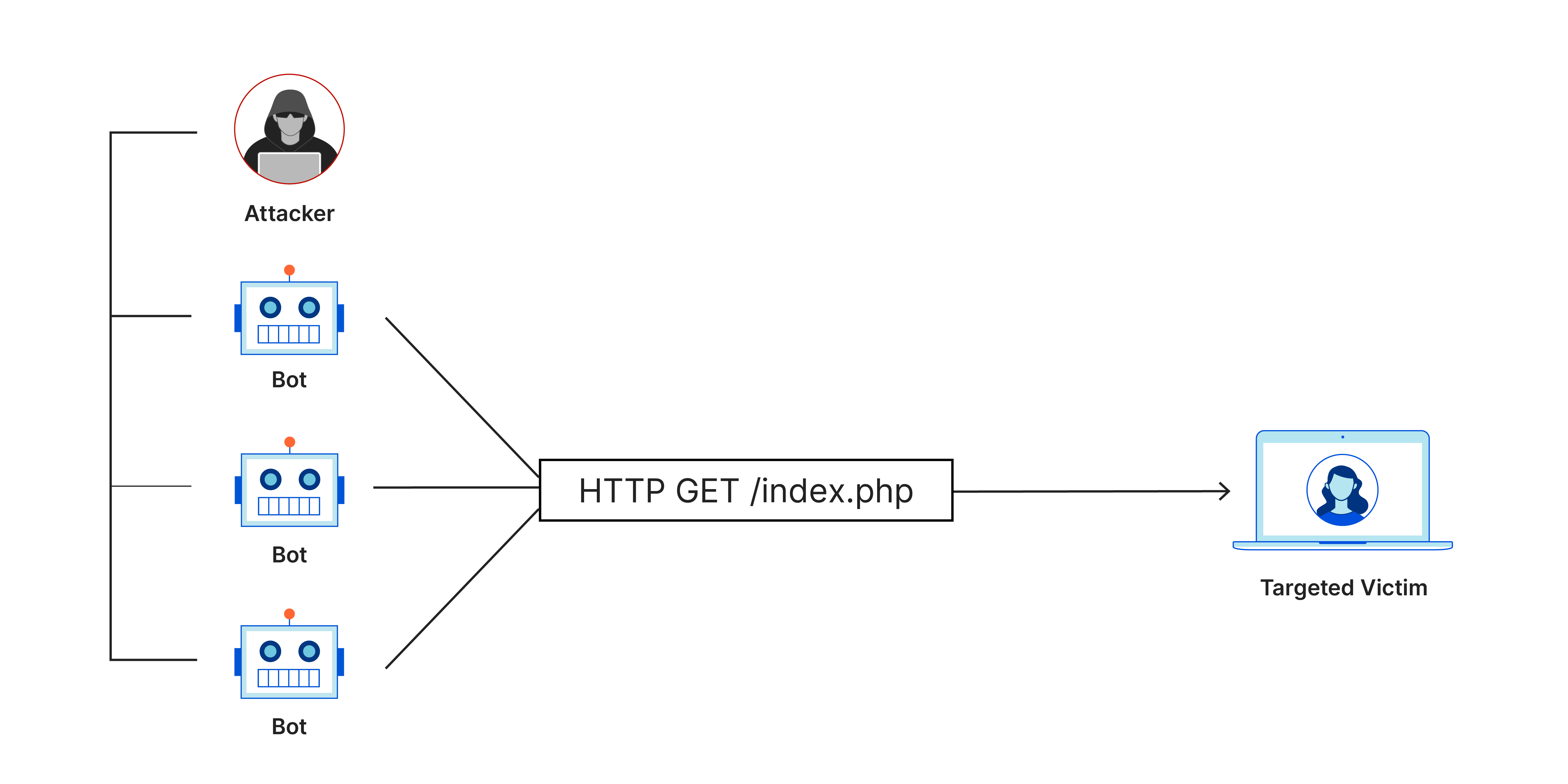

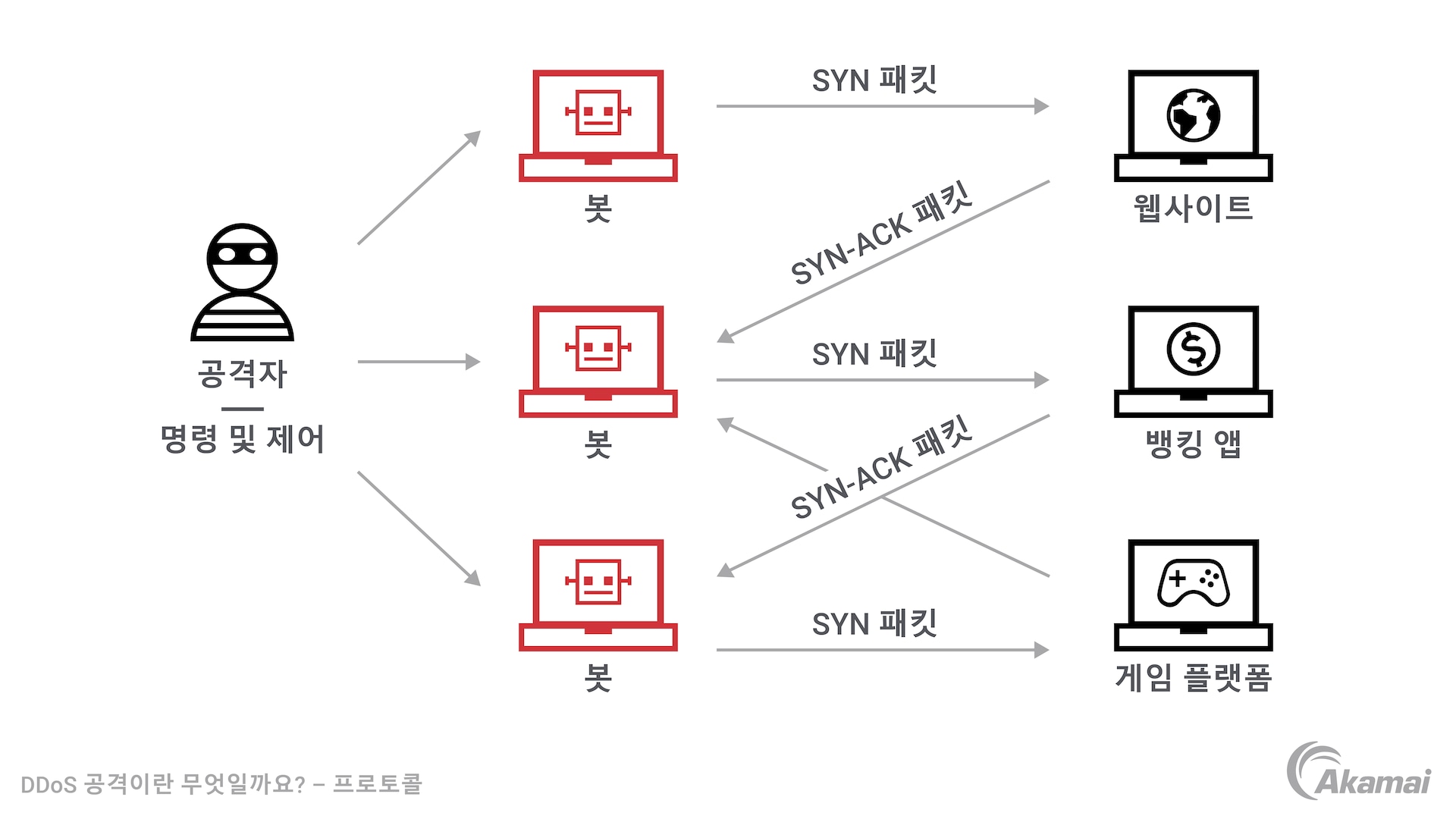

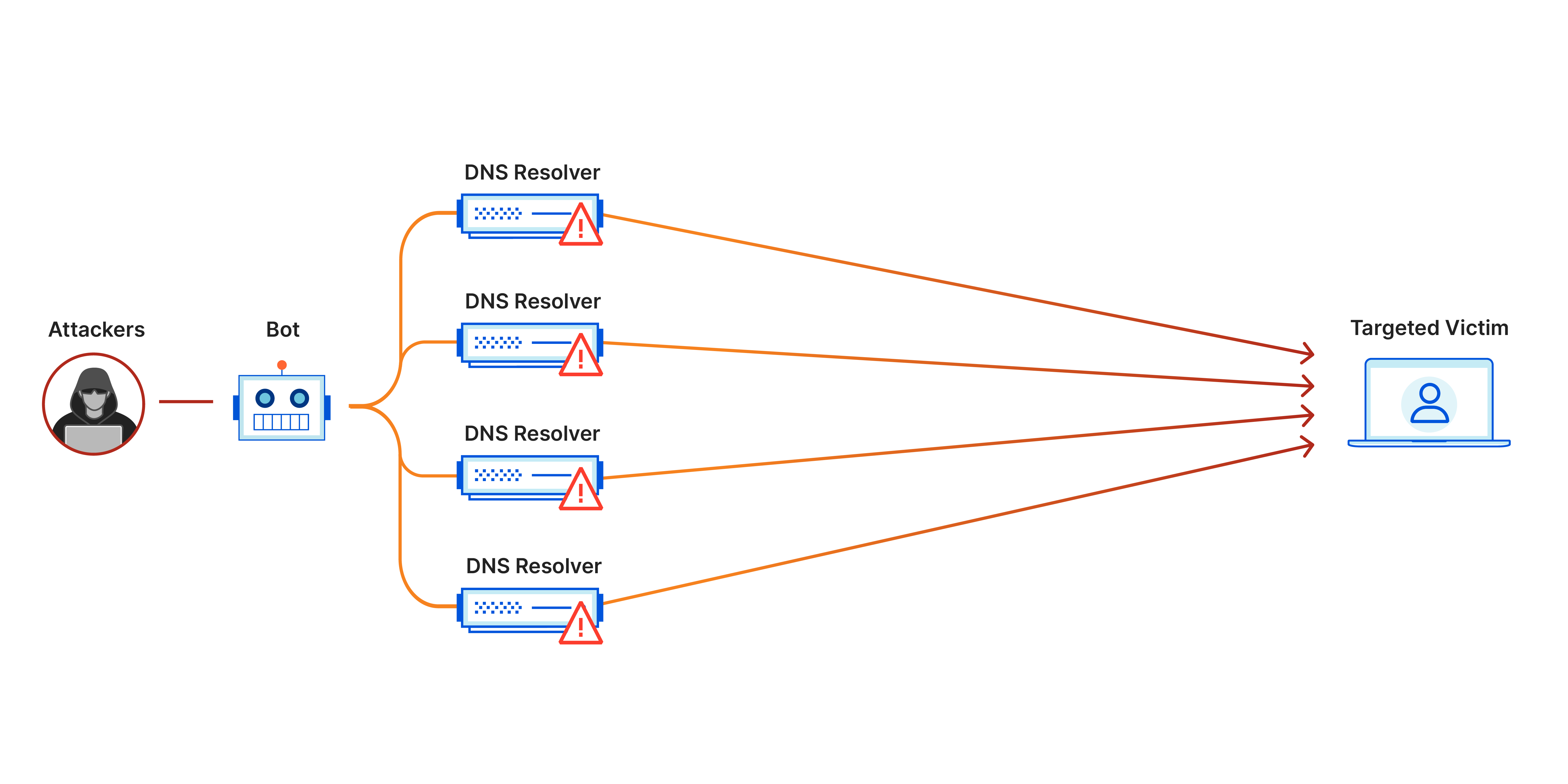

사이버 보안 업체 Imperva는 금요일에 250만 RPS(1초당 요구 수)으로 정점에 오른 이름 없는 웹 사이트를 대상으로 한 런 섬 분산 서비스 거부(DDoS)공격을 완화했다고 발표했습니다.Imperva의 보안 분석가인 Nelli Klepfish는 “란 섬 DDoS공격은 새로운 것은 아니지만, 시간이 갈수록, 그리고 새로운 단계로 갈수록 흥미로운 진화하고 있는 것 같습니다”고 말했습니다.”예를 들면 URL요청에 포함되는 공격 자체에 몸값 메모가 포함되어 있는 경우를 보았습니다.”공격의 주된 출처는 인도네시아에서 미국 브라질 중국 인도, 콜롬비아, 러시아, 타이, 멕시코, 아르헨티나가 그 뒤를 이었다.DDoS분산 서비스 거부)공격은 DoS(서비스 거부)공격의 하위 카테고리에서 보트 넷이라는 접속된 온라인 디바이스 군대가 가짜 트래픽에서 대상 웹 사이트를 압도하는 데 사용됩니다.합법적인 유저가 사용할 수 없도록 하겠습니다.캘리포니아에 본사를 두는 회사는 영향을 받은 기업이 DDoS공격의 일부로 포함된 몇가지란 섬 노트를 받고 회사가 온라인 상태를 유지하며”시가 총액 수억”의 손실을 피하기 위해서 비트 코인의 지불을 요구한다고 말했습니다.흥미롭게도 공격자는 올해 1월 초 러시아 법 집행 당국에 의해서 다수의 운영자가 체포된 뒤 큰 타격을 받은 악명 높은 서비스로서 런 섬 웨어 카르텔인 자신을 REvil이라고 부릅니다.Klepfish는 “그러나 위협이 본래 REvil그룹에 의해서 실제로 형성되었는가, 사기꾼에 의해서 만들어졌는지는 분명하지 않아요 “라고 말했습니다.

공격 기원

250만 RPS공격은 1분도 안 걸린 것으로 알려졌으며 이 회사가 운영하는 자매 사이트의 1개는 가능한 한 완화를 피하기 위해서 사용된 전술이 계속적으로 변경되었음에도 불구하고 약 10분간 같은 공격을 계속했습니다.Imperva가 수집한 증거는 Mrisris보트 넷에서 시작된 DDoS공격을 가리키고 Mrisris보트 넷은 현재 해결된 Mikrotik라우터(CVE-2018-14847)의 보안 취약점을 활용하면서 Yandex를 포함한 대상을 공격하고 있습니다.Klepfish는 “공격자의 사이트형은 영업과 소통에 중점을 둔 비즈니스 사이트처럼 보입니다”라고 말했습니다.”목표물은 미국이나 유럽에 기반을 두는 경향이 있습니다.공통점은 모두 거래소에 상장된 회사이며, 위협 행위자는 DDoS공격이 우리에게 끼칠 잠재적 피해를 언급하는 것에서 이점을 이용한다는 것입니다.회사의 주가.”이 발견은 악의적 행위자가 야생에서 처음 TCP미들 박스 리후레 쿠숀이라는 새로운 증폭 기술을 무기로 은행, 여행, 게임, 언론 및 웹 호스팅 산업을 엄청난 양의 가짜 트래픽에서 공격할 목격되어 나온 것입니다.런 섬 DDoS공격은 올해 초 이후 Imperva을 피한 2번째 보트 넷 관련 활동이기도 합니다.보안 회사는 “공격자는 대규모 봇넷을 사용하여 구직자의 프로필을 수집할 목적으로 4일 동안 거의 40만개의 고유 IP주소에서 4억개 이상의 보트 요청을 생성했습니다.”라고 말했습니다.

![[한국자격개발원] 간병인 자격 취득 [한국자격개발원] 간병인 자격 취득](https://www.kqu.or.kr/pc/img/sub3_view_img_lisence_7_1_2.jpg)